Die wichtigen Informationen eines Unternehmens wirksam zu schützen, ist eine komplexe Daueraufgabe. Mit dem richtigen Konzept ist man dafür gut gewappnet.

Der unterschätzten Gefahr begegnen

Großangelegte Hacking-Angriffe, Phishing-E-Mails oder Social Engineering sind nur einige der Wege, mit denen Angreifende Unternehmen erheblich schaden können. Ein tückisches Detail, das viele davon teilen: Die Bedrohungsszenarien sind vergleichsweise abstrakt. Das verleitet Menschen oft dazu, die tatsächliche Gefahr zu unterschätzen. Da die Auswirkungen im Schadensfall jedoch erheblich sein können, lohnt sich eine vorausschauende Informationssicherheit. Dies gilt im Übrigen auch für Gefahren durch Fehlfunktionen, die in einer komplexen IT-Landschaft vermehrt vorkommen können.

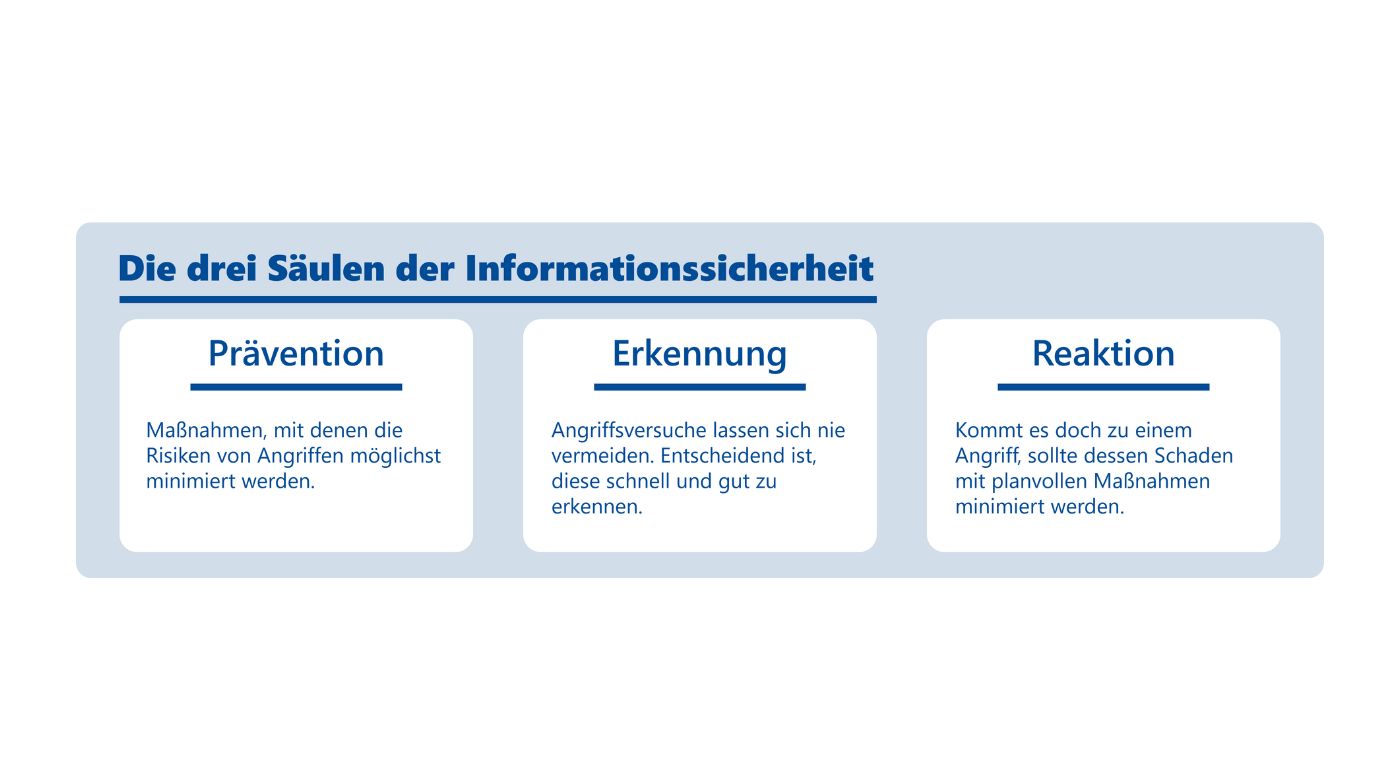

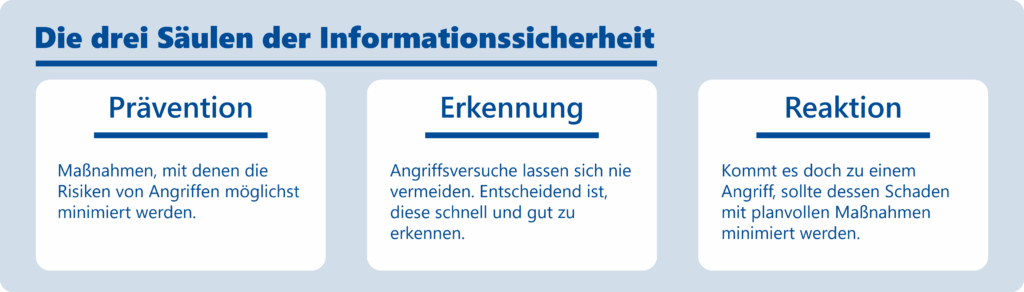

Wirksame Informationssicherheit auf drei Säulen

Um die Gefahren durch Angriffe möglichst zu minimieren und im Falle des Falles gut vorbereitet zu sein, baut eine wirksame Informationssicherheit auf drei Säulen auf: Prävention, Erkennung und Reaktion.

Prävention: Maßnahmen, um die Sicherheit zu erhöhen

Eine umfangreiche Prävention kann Angriffe zwar nie ganz verhindern. Sie kann es den Angreifenden aber so schwer wie möglich machen. Dabei sind Maßnahmen wie Systemhärtung, regelmäßige Updates aller Systeme, gezielte Analysen möglicher Schwachstellen oder die Aufklärung der Mitarbeitenden über Grundlagen in der Informationssicherheit umzusetzen. Einige dieser Maßnahmen helfen auch dabei, Fehlfunktionen zu vermeiden.

Erkennung: Maßnahmen, um Angriffe besser und frühzeitig zu erkennen

Alarmanlage, Sicherheitsdienst, Türschließsystem – um Angriffe möglichst frühzeitig zu erkennen, hilft auch beim Schutz von Informationen ein gutes Zusammenspiel aus technischen Maßnahmen und der Expertise von Fachpersonal. Dazu zählen beispielsweise ein zentrales Sicherheitsmonitoring, die Überwachung sämtlicher Endgeräte auf mögliche Angriffe und der geschulte Blick von IT-Security-Expert*innen auf etwaige Auffälligkeiten.

Reaktion: Maßnahmen, um im Ernstfall schnell und gezielt agieren zu können

Alle vorigen Maßnahmen zielen darauf ab, den Ernstfall möglichst zu vermeiden. Tritt er dennoch ein, sollten Unternehmen auf diesen bestmöglich vorbereitet sein. Wie wenden wir möglichst den Schaden ab? Wie kommunizieren wir an unsere Belegschaft und nach außen? Welche APT-Response-Dienstleister können wir bei einem großangelegten Cyberangriff heranziehen? Diese und weitere Fragen sollten Unternehmen für sich bereits im Vorfeld als Teil ihrer Sicherheitsstrategie klären. Auch Probeläufe für Ernstfälle helfen dabei, Schäden und Folgeschäden von Angriffen möglichst zu begrenzen.

So werden Unternehmen sicherer

Eine gut aufgestellte Informationssicherheit erfordert personelle und finanzielle Ressourcen. Im Angesicht jährlicher wirtschaftlicher Schäden in Milliardenhöhe ist die Investition mehr als lohnenswert. Fachpersonal im Unternehmen kann wirksame Konzepte erarbeiten, welche die Umsetzung in allen Bereichen koordinieren und überwachen helfen.

Sollte Ihr Unternehmen nicht über eigenes Fachpersonal verfügen, können externe Dienstleister als Sparringspartner und Berater beim Aufbau und der Umsetzung von Konzepten für Informationssicherheit unterstützen. Diese können auch dazu beitragen, bestehende Maßnahmenpakete zur Informationssicherheit zu verbessern. Beispielsweise bietet die vom Bundeswirtschaftsministerium geförderte Transferstelle. Cybersicherheit. Mittelstand. auf ihrer Website eine Auswahl geeigneter Anbieter: www.transferstelle-cybersicherheit.de